Pričakuje se, da bodo standardi kibernetske varnosti, ki jih morajo države članice Evropske unije (EU) uvesti do oktobra 2024, vplivali na več 100.000 organizacij. [i]

Standard NIS2 je bil sprejet v začetku leta 2023 kot odziv na vse večjo digitalizacijo in naraščajoče grožnje kibernetski varnosti, ki so posledica pandemije COVID-19 in rusko-ukrajinske vojne. Predpisani NIS2 standardi in zahteve razširjajo prejšnje direktive, predvsem z razširitvijo obsega organizacij, za katere veljajo zahteve glede kibernetske varnosti.

V skladu z direktivo NIS2 morajo zahteve direktive izpolnjevati vse organizacije, ki:

- imajo več kot 50 zaposlenih ali 10 milijonov evrov letnih prihodkov,

- delujejo v sektorju, ki je kategoriziran kot “bistveni in pomembni subjekt”. Sektorji, za katere zdaj velja skladnost z direktivo NIS2, vključujejo proizvodnjo, predelavo in distribucijo hrane, poštne in kurirske storitve ter proizvodne in digitalne ponudnike. [ii] (Organizacije v sektorjih, za katere so veljale prejšnje zahteve direktive NIS2, morajo prav tako izpolnjevati zahteve direktive NIS2; ti sektorji vključujejo zdravstvo, bančništvo in finance ter promet).

Zero Trust pristop je zahteva NIS2 direktive

V preambuli 89 direktive NIS2 so navedene različne zahteve za “osnovno kibernetsko higieno”, vključno s sprejetjem načel ničelnega zaupanja (Zero Trust Security). [iii]

Načela ničelnega zaupanja od uporabnikov in naprav zahtevajo, da dokažejo svojo zanesljivost za dostop do virov, ki jih potrebujejo za opravljanje svojega dela ali funkcije. Ta koncept dostopa z najmanjšimi pravicami je temelj varnostne prakse ničelnega zaupanja.

Stalno spremljanje uporabnikov in naprav je nujna aktivnost za zagotavljanje varnosti. Zanesljivost se nenehno ocenjuje in če se uporabnik ali naprava začneta obnašati sumljivo ali na način, ki ni skladen z njuno vlogo, se lahko njun dostop omeji ali prekliče. Omejeno in dinamično ocenjevanje varnosti dostopa na podlagi vlog lahko pomaga zmanjšati in celo preprečiti širjenje napadov.

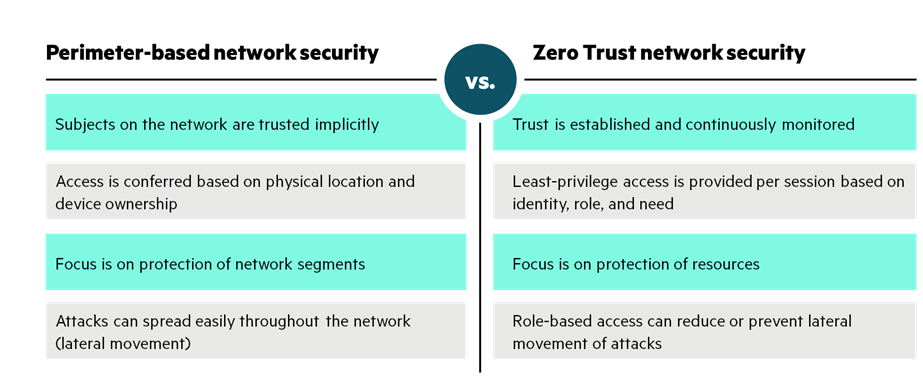

Zahteve NIS2 direktive, da se sprejmejo načela ničelnega zaupanja, odraža pomanjkljivosti modelov, ki temeljijo na implicitnem zaupanju. Na primer, tradicionalni pristopi za varnost omrežij, ki se osredotočajo na varovanje perimetra in predvsem na zaščito preprečevanja nepooblaščenega dostopa v omrežje iz zunanjega okolja, omogočajo uporabnikom ter napravam širok dostop do virov v omrežjih podjetja, ker so ti uporabniki in naprave implicitno zaupanja vredni. Zaradi vse večjega uveljavljanja interneta stvari (IoT), zmanjševanja učinkovitega nadzora nad napravami in uporabniki, ki delajo od vsepovsod ter vse bolj izpopolnjenih groženj, ki “zaupanja vredne” uporabnike in naprave izkoriščajo v zlonamerne namene, lahko ti varnostni pristopi organizacijo izpostavijo večjemu tveganju.

Varnost omrežja po principu ničelnega zaupanja (Zero Trust) prinaša dodatne prednosti v primerjavi s tradicionalnimi modeli varnosti omrežja.

Premagovanje izzivov pri sprejemanju sodobnega varnostnega sistema

Uveljavljanje dostopa z najmanjšimi pravicami in neprekinjeno spremljanje sta temelj varnostne arhitekture Zero Trust, vendar imajo številne organizacije težave pri izvajanju teh praks.

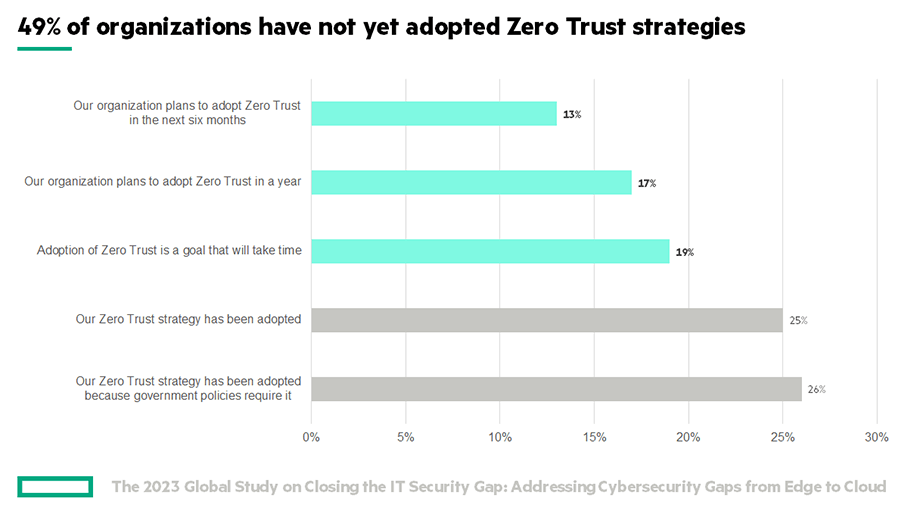

Glede na raziskavo, ki jo je neodvisno izvedlo vodilno podjetje za varnostne raziskave Ponemon Institute, sponzoriralo pa podjetje pa Hewlett Packard Enterprise, nekaj manj kot polovica organizacij (49 %) še ni uvedla sistema Zero Trust. 19 % vprašanih meni, da je uvedba ničelnega zaupanja “cilj, ki bo zahteval čas.” [iv]

Skoraj polovica organizacij še ni sprejela strategij za odpravo zaupanja, 19 % anketirancev pa navaja, da je to cilj, ki “bo zahteval čas”.

V skladu s Ponemonovim poročilom je eden od dejavnikov, ki upočasnjujejo uvedbo ničelnega zaupanja, pomanjkanje integracije med orodji. Nadzor dostopa je pogosto razdrobljen na več platform, ki niso integrirane, zato je težko vzpostaviti in uveljaviti dosledno politiko brez dodatne zapletenosti ali nenamernih varnostnih vrzeli.

HPE Aruba Networking s svojo rešitvijo HPE Aruba Networking Central NetConductor Cloud-native Network Automation and Orchestration omogoča, da organizacije lažje sprejmejo varnostne politike, temelječe na ničelnem zaupanju. Platforma Central NetConductor vključuje vsa orodja, ki jih organizacije potrebujejo za uvajanje, konfiguriranje in upravljanje omrežij, ki podpirajo Zero Trust varnostne strategije.

Ocenjevanje sprejetja Zero Trust varnostnega sistema za skladnost z NIS2 direktivo

Ker se bliža rok za uskladitev z evropsko NIS2 direktivo, je pomembno izvesti oceno trenutne ravni izvajanja kibernetske varnosti.

Za začetek ocenjevanja vam predlagamo, da uporabite kontrolni seznam, prilagojen iz vodnika Implementing Identity-based Zero Trust and SASE Architectures:

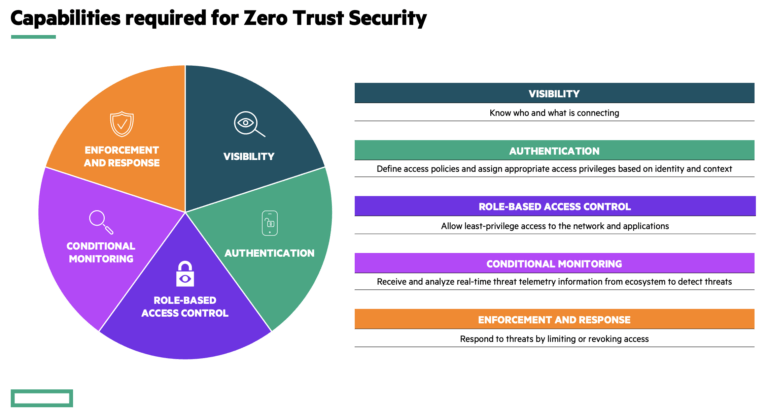

- Ali imate pregled nad vsako napravo v omrežju, tudi če je ne upravljate?

- Ali imate dosledne metode za dodeljevanje privilegijev uporabnikom in napravam?

- Ali uveljavljate varnostne standarde, preden napravi dovolite vstop v omrežje?

- Ali varnostne politike dosledno uveljavljate povsod v omrežju?

- Ali lahko stalno spremljate varnostno stanje subjekta z uporabo vseh razpoložljivih podatkov?

Pet ključnih zmožnosti – vidnost, avtentikacija in avtorizacija, dostop na podlagi vlog, pogojno spremljanje ter uveljavljanje in odzivanje – so temelj sistema Zero Trust Security.

Viri za pomoč pri uvajanju sistema Zero Trust

Mora vaša organizacija izpolnjevati zahteve EU direktive NIS2? V nadaljevanju vam ponujamo nekaj virov, ki vam lahko pomagajo pri boljšem razumevanju varnostnih načel Zero Trust.

- Pridobite dejstva o modelih Zero Trust Security

- Kako doseči pet ključnih zmogljivosti varnosti omrežja Zero Trust

- Varnostne rešitve HPE Aruba Networking Zero Trust

- Doseganje skladnosti in delovanja v skladu z vladnimi predpisi z rešitvami HPE Aruba Networking

Vabimo vas k pogovoru z našimi strokovnjaki, ki vam bodo pomagali pri doseganju visoke stopnje varnosti v vašem omrežju in pri uskladitvi vašega IT okolja z novimi zahtevami direktive NIS2.

[i] Sievers, T. Proposal for a NIS directive 2.0: companies covered by the extended scope of application and their obligations. Int. Cybersecur. Law Rev. 2, 223–231 (2021). https://doi.org/10.1365/s43439-021-00033-8 (#Fn19)

[iv] The 2023 Global Study on Closing the IT Security Gap: Addressing Cybersecurity Gaps from Edge to Cloud. Ponemon Institute. March 2023.